Cryptoagilität in der Quanten-Ära

#CryptoAgility #PostQuantumSecurity #CyberResilience #QuantumThreats #FutureCryptography

Viele aktuelle Verschlüsselungsverfahren werden durch Quantencomputer bald unsicher – mit dramatischen Folgen für Unternehmen. Wer sich nicht frühzeitig mit Cryptoagilität befasst, riskiert massive Sicherheitslücken und hohe Umstellungskosten. Eine vorausschauende Strategie ist daher essenziell, um regulatorische Anforderungen zu erfüllen und sensible Daten langfristig zu schützen.

Die Sicherheit digitaler Infrastrukturen basiert auf Kryptographie – doch Quantencomputer könnten bewährte Verschlüsselungen wie RSA und ECC bald obsolet machen. Unternehmen müssen jetzt handeln, um frühzeitig Post-Quantum-Kryptographie (PQC) einzuführen und ihre Systeme anpassungsfähig zu gestalten. Cryptoagilität bedeutet, kryptografische Verfahren flexibel und nahtlos auszutauschen, ohne bestehende IT-Architekturen zu gefährden.

Wie Unternehmen diesen Umbruch strategisch meistern können und welche Technologien dabei eine Rolle spielen, möchten wir im folgenden Deep Dive ausführlich beleuchten.

Deep Dive – Cryptoagilität

Kryptographie ist das unsichtbare Rückgrat der digitalen Sicherheit und unserer modernen Welt. Ob geschützte Kommunikation, digitale Signaturen oder verschlüsselte Finanztransaktionen – ohne sie wäre die heutige Wirtschaft nicht denkbar. Doch diese Sicherheit gerät zunehmend unter Druck: Fortschritte in der Quanteninformatik drohen, bewährte Verschlüsselungsverfahren in den kommenden Jahren zu kompromittieren.

Besonders Finanzdienstleister sind von dieser Entwicklung betroffen, da sie stark auf kryptographische Verfahren angewiesen sind, um Transaktionen zu sichern und regulatorische Anforderungen zu erfüllen. Unternehmen stehen vor einer kritischen Entscheidung: Jetzt vorausschauend in Cryptoagilität investieren oder in wenigen Jahren vor einer hektischen, kostenintensiven Umstellung stehen.

Kryptographie als lebendiges System

Kryptographie ist keine statische Technologie, die einmal eingeführt und dann für immer sicher bleibt. Im Gegenteil: Digitale Zertifikate, Schlüssel und Verschlüsselungsverfahren haben immer nur eine begrenzte Lebensdauer und werden damit im Lauf der Zeit immer anfälliger für Angriffe. Dies liegt daran, dass sich sowohl die Rechenkapazität verfügbarer Hardware als auch die Algorithmen selbst kontinuierlich weiterentwickeln. Was heute noch als sicher gilt, könnte morgen bereits kompromittiert sein.

Gerade in komplexen, global vernetzten IT-Ökosystemen nimmt die Verwaltung und Erneuerung dieser „kryptographischen Werte“ einen immer größeren Stellenwert ein. Ein einziger ineffizient organisierter Wechsel kann umfangreiche Systemausfälle oder massive Sicherheitslücken nach sich ziehen.

Gleichzeitig wächst die Anzahl der Staaten und Organisationen, die eigene kryptographische Standards entwickeln oder anpassen. Für Unternehmen bedeutet das konkret: Globale Interoperabilität wird noch anspruchsvoller, da ein einheitlicher Algorithmus nicht mehr ausreicht. Stattdessen müssen mehrere Verfahren gleichzeitig unterstützt werden, um den jeweiligen Anforderungen – ob behördlicher Natur oder aus Kundensicht – gerecht zu werden.

Kryptografische Verfahren heute: Ein Überblick

Unternehmen setzen auf verschiedene kryptographische Verfahren, um ihre Daten zu schützen. Die wichtigsten sind hier knapp zusammengefasst:

- Symmetrische Verschlüsselung (z. B. AES, ChaCha20): Schnell und effizient, aber durch den notwendigen Schlüsseltransfer potenziell anfällig für Missbrauch.

- Asymmetrische Verfahren (z. B. RSA, ECC, Diffie-Hellman): Setzen auf ein Schlüsselpaar und ermöglichen sichere Datenübertragungen, sind jedoch rechenintensiver und durch Quantencomputer bedroht.

- Hash-Funktionen (z. B. SHA-2, SHA-3): Gewährleisten Datenintegrität, sind aber selbst potenziell anfällig für zukünftige Angriffe durch Quantenalgorithmen.

- Hybride Ansätze (z. B. TLS): Kombinieren asymmetrische und symmetrische Methoden für eine effiziente Absicherung.

Quantencomputer als zukünftiges Sicherheitsrisiko

Quantencomputer sind kein weit entferntes Zukunftsthema mehr. Ihre einzigartige Rechenleistung basiert auf Qubits, die es ermöglichen, exponentiell schnellere Berechnungen durchzuführen als klassische Computer. Insbesondere Shor’s Algorithmus birgt erhebliches Gefahrenpotenzial: RSA und ECC, die heute weit verbreiteten asymmetrischen Verfahren, könnten in wenigen Jahren innerhalb praktikabler Zeiträume gebrochen werden. Der Umstieg auf Post-Quantum-Kryptographie wird dann nicht nur sinnvoll, sondern zwingend erforderlich sein.

Prognosen gehen davon aus, dass in fünf bis zehn Jahren Quantencomputer existieren könnten, die klassische Verschlüsselung gefährden. Jüngste Durchbrüche – etwa Fortschritte bei der Stabilität von Qubits und erste Erfolge in der Fehlerkorrektur – unterstreichen, dass diese Entwicklung nicht mehr nur eine theoretische Möglichkeit ist, sondern sich zunehmend konkreter abzeichnet. Unternehmen, die sich nicht frühzeitig auf diese Entwicklung vorbereiten, riskieren den plötzlichen Verlust ihrer Datensicherheit. Die Folgen wären dramatisch: Vertrauliche Finanztransaktionen könnten offengelegt, Identitätsnachweise gefälscht oder kritische Unternehmensgeheimnisse kompromittiert werden.

Neben Shor’s Algorithmus stellt auch Grover‘s Algorithmus eine Bedrohung für bestehende kryptographische Verfahren dar. Während Shor’s Algorithmus asymmetrische Kryptographie gefährdet, könnte Grover’s Algorithmus die Sicherheit symmetrischer Verfahren reduzieren, indem er die erforderliche Rechenzeit zur Schlüsselsuche halbiert. Dies würde eine Verdoppelung der Schlüsselgrößen erforderlich machen, um weiterhin als sicher zu gelten.

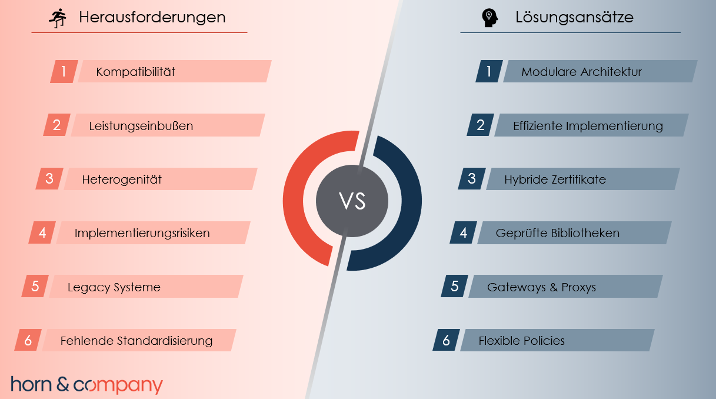

Herausforderungen und Lösungsansätze für Cryptoagilität

Cryptoagilität bedeutet weit mehr als nur die Einführung neuer Verschlüsselungsverfahren – sie erfordert eine grundlegende Neuausrichtung der IT-Architektur hin zu mehr Flexibilität und Anpassungsfähigkeit. Angesichts der steigenden Komplexität global verteilter IT-Umgebungen und der immer kürzeren Lebenszyklen kryptographischer Algorithmen wird diese Agilität zur Notwendigkeit. Unternehmen müssen kontinuierlich neue Verfahren evaluieren und nahtlos integrieren, ohne dabei Betriebsstörungen oder Kompatibilitätsprobleme zu riskieren. Eine rein reaktive Haltung reicht nicht aus – stattdessen sollte Cryptoagilität als strategischer Bestandteil der IT-Sicherheitsarchitektur verankert werden, um langfristig auf sich wandelnde Bedrohungsszenarien vorbereitet zu sein.

Die Einführung einer cryptoagilen Architektur ist jedoch mit erheblichen Herausforderungen verbunden. Bestehende IT-Systeme sind oft nicht darauf ausgelegt, kryptografische Verfahren flexibel auszutauschen, und der Wechsel zu post-quantenresistenten Algorithmen erfordert weitreichende technische und organisatorische Anpassungen. Zusätzliche Hürden ergeben sich durch hohe Leistungsanforderungen, regulatorische Unsicherheiten und Interoperabilitätsprobleme. Unternehmen sollten sich frühzeitig mit diesen Faktoren auseinandersetzen, um unnötige Risiken zu vermeiden.

Nur wer potenzielle Hindernisse rechtzeitig erkennt und gezielt adressiert, kann eine nachhaltige Cryptoagilität erfolgreich etablieren. Im Folgenden werden die zentralen Herausforderungen beleuchtet und praxisnahe Ansätze skizziert, mit denen Unternehmen diese bewältigen können:

1. Kompatibilität mit bestehenden Systemen

Herausforderung

Ältere IT-Infrastrukturen und Anwendungen sind oft nicht für den Einsatz neuer kryptografischer Verfahren ausgelegt. Besonders problematisch sind hardcodierte Algorithmen oder hardwaregebundene Implementierungen.

Lösungsansatz

Der Aufbau einer modularen Kryptografie-Architektur kann helfen, indem Algorithmen über standardisierte APIs eingebunden werden. Dadurch bleibt der Kern der Systeme unangetastet, während sich Sicherheitsverfahren flexibel anpassen lassen.

2. Leistungseinbußen durch komplexere Algorithmen

Herausforderung

Viele Post-Quantum-Algorithmen haben im Vergleich zu klassischen Verfahren höhere Rechen-, Speicher- und Bandbreitenanforderungen. Dies kann in rechenintensiven Anwendungen oder Echtzeitprozessen zu spürbaren Verzögerungen führen.

Lösungsansatz

Eine schrittweise Einführung hybrider Krypto-Ansätze kann helfen, Lastspitzen zu minimieren. Zudem lassen sich durch optimierte Implementierungen in Hardware, etwa durch FPGA- oder HSM-Unterstützung, Performance-Einbußen begrenzen.

3. Interoperabilitätsprobleme bei der Umstellung

Herausforderung

In Unternehmen existieren oft unterschiedliche Kryptografie-Standards über Abteilungen, Partner und Länder hinweg. Eine abrupte Umstellung könnte die sichere Kommunikation beeinträchtigen.

Lösungsansatz

Hybride Zertifikate, die klassische und PQC-Verfahren parallel unterstützen, können eine schrittweise Migration ermöglichen. Ein abgestimmter Migrationspfad sorgt dafür, dass unterschiedliche Systeme und Organisationen synchron umgestellt werden können.

4. Interoperabilitätsprobleme bei der Umstellung

Herausforderung

Selbst sichere Algorithmen können durch fehlerhafte Implementierungen oder unzureichende Schutzmaßnahmen angreifbar werden. Besonders Seitenkanalangriffe oder fehlerhafte Zufallszahlengeneratoren stellen ein Risiko dar.

Lösungsansatz

Der Einsatz von geprüften und standardisierten Krypto-Bibliotheken kann das Risiko minimieren. Regelmäßige Penetrationstests und Audits helfen, Schwachstellen frühzeitig zu erkennen und zu beheben.

5. Schwierige Modernisierung bestehender Legacy-Systeme

Herausforderung

Unternehmen setzen oft auf geschäftskritische Altsysteme, bei denen eine vollständige Umstellung auf neue Kryptographie-Standards technisch oder wirtschaftlich nicht kurzfristig realisierbar ist.

Lösungsansatz

Der Einsatz von Kryptographie-Gateways oder Proxys kann als Übergangslösung dienen, indem sie neue Sicherheitsstandards nach außen anbieten, während interne Systeme schrittweise angepasst werden.

6. Verzögerungen durch fehlende Standardisierung

Herausforderung

Die Standardisierung von Post-Quanten-Kryptografie ist noch nicht vollständig abgeschlossen, und regulatorische Vorgaben können sich je nach Region unterscheiden. Dies erschwert langfristige Planungen.

Lösungsansatz

Unternehmen sollten eine flexible Krypto-Policy etablieren, die auf modulare Algorithmen setzt. So lassen sich Standards per Konfigurationsänderung anpassen, ohne tief in bestehende Systeme eingreifen zu müssen.

NIST-Standards und regulatorische Entwicklungen: Wann der Umstieg verpflichtend wird

Das US National Institute of Standards and Technology (NIST) ist federführend bei der Standardisierung Post-Quantum-Kryptographie. Unternehmen sollten diese Entwicklungen genau verfolgen, denn sobald verbindliche Standards festgelegt sind, wird der Umstieg für viele Branchen zur regulatorischen Pflicht. Im Finanzsektor könnte dies besonders schnell gehen, da dort ohnehin strenge Compliance-Anforderungen gelten und große Geldsummen auf dem Spiel stehen. Wer frühzeitig reagiert, verhindert teure Ad-hoc-Maßnahmen und wahrt das Vertrauen von Kunden und Investoren.

Darüber hinaus existieren internationale Bestrebungen, eigene Standards einzuführen. Länder wie China oder Russland entwickeln teils eigene kryptographische Verfahren, was die globale Interoperabilität zusätzlich verkompliziert. Unternehmen sollten diese Trends beobachten, um potenzielle Konflikte bei länderübergreifenden Transaktionen zu vermeiden.

Cryptoagilität als Wettbewerbsfaktor

Die Bedrohung durch Quantencomputer ist real – doch Unternehmen können sie als Chance nutzen. Cryptoagilität ist mehr als nur ein Schutzschild gegen künftige Angriffe. Sie ist ein strategischer Vorteil, der Innovationen ermöglicht und langfristige Sicherheit garantiert.

Unternehmen, die rechtzeitig handeln, schützen nicht nur ihre Daten, sondern auch ihr Geschäftsmodell. In einer Welt, in der digitale Sicherheit über Marktpositionen entscheidet, ist Cryptoagilität kein optionales Upgrade – sie ist ein Muss für alle, die an der Spitze bleiben wollen. Wer die eigenen Kryptostrukturen nicht kontinuierlich weiterentwickelt, riskiert fatale Sicherheitslücken, Reputationsschäden und möglicherweise massive finanzielle Einbußen. Und gerade in hochsensiblen Bereichen wie dem Finanzsektor kann ein einzelner Vorfall ausreichen, um den gesamten Geschäftsbetrieb zu gefährden.

Eine zukunftssichere Kryptographie-Strategie ist daher kein Luxus, sondern eine Investition in die Stabilität und das Wachstum eines Unternehmens. Indem Organisationen jetzt die Grundlagen für Cryptoagilität legen, verschaffen sie sich entscheidende Vorteile: Sie können flexibel auf neue Bedrohungen reagieren, regulatorischen Anforderungen gelassen entgegensehen und sich zugleich als vertrauenswürdige Player am Markt positionieren. Das „Rückgrat des digitalen Vertrauens“ – die Kryptographie – lebt, und nur wer mit ihren Veränderungen Schritt hält, bleibt am Ende konkurrenzfähig.

Unterstützung auf dem Weg zur Cryptoagilität

Die erfolgreiche Umsetzung von Cryptoagilität setzt sowohl technologische Anpassungen als auch strategische Weichenstellungen voraus. Verschiedene Ansätze helfen dabei, eine reibungslose Transformation zu gewährleisten:

- Architektur- und Tool-Beratung: Um den optimalen Weg zur Post-Quantum-Kryptographie zu finden, bedarf es fundierter Analysen der bestehenden Infrastruktur. Dabei gilt es zu klären, welche Algorithmen sich nahtlos integrieren lassen und wo Investitionen in neue Hardware nötig werden.

- Prozessoptimierung: Krypto-Updates müssen effizient in bestehende Systeme integriert werden können, ohne den laufenden Betrieb zu gefährden. Eine flexible und automatisierte Verwaltung kryptographischer Komponenten (z. B. Zertifikate, Schlüssel) hilft, Ausfallzeiten zu minimieren.

- Schulungen und Workshops: Teams sollten frühzeitig für die Anforderungen der Cryptoagilität sensibilisiert werden. Schulungen und Workshops sind dabei essenziell, um Awareness für die Thematik zu schaffen und bspw. eine aktive Einbindung in Toolentscheidungen zu fördern. Nur wenn die Herausforderungen und Möglichkeiten verstanden sind, können fundierte Entscheidungen getroffen und Sicherheitsrisiken minimiert werden.

Lassen Sie uns das Thema gemeinsam aktiv angehen, um Ihr Unternehmen frühzeitig auf die Post-Quanten-Ära vorzubereiten und langfristige Sicherheit zu gewährleisten.